Descuento del 80% en este curso con 18.932 estudiantes satisfechos.

Descuento del 80% en el curso aqui

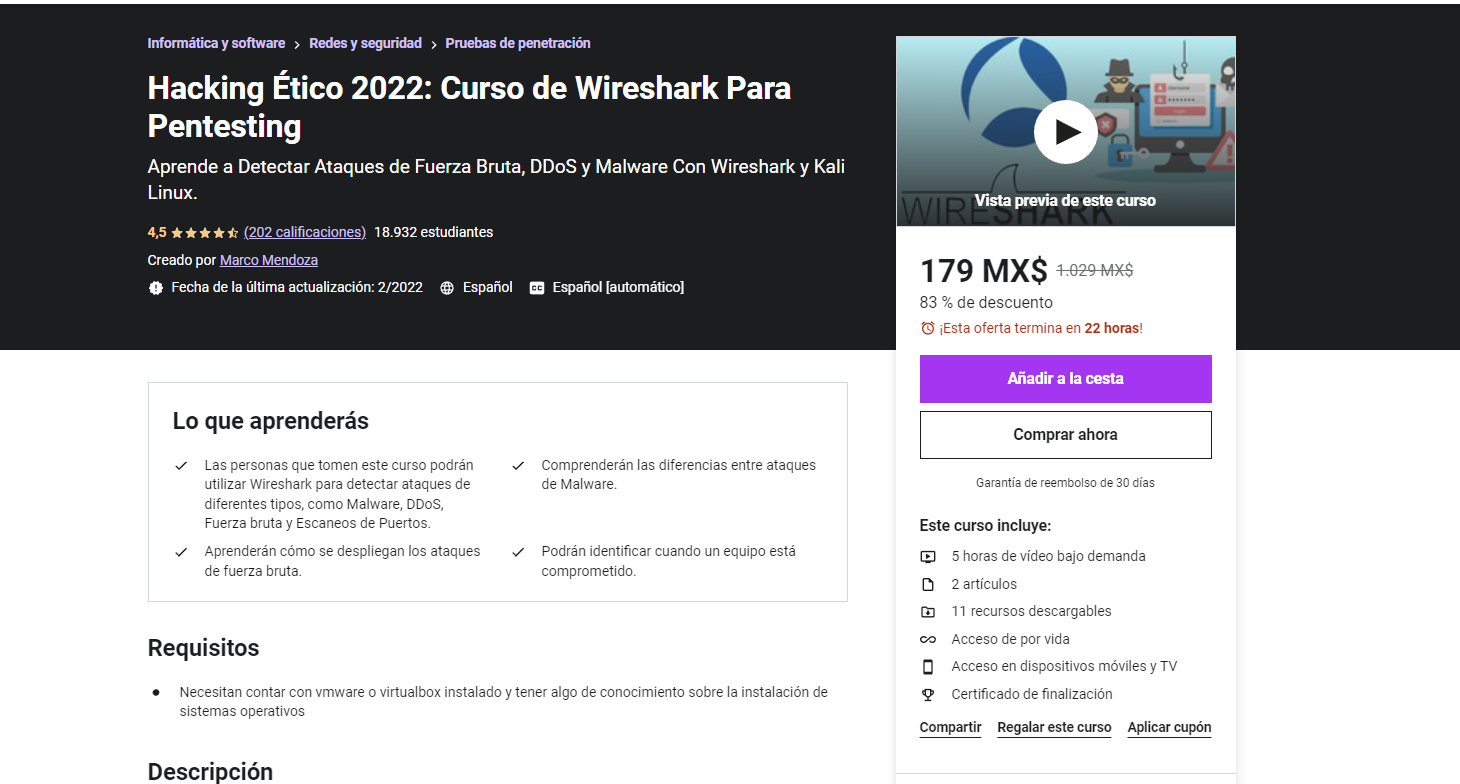

Aprende a Detectar Ataques de Fuerza Bruta, DDoS y Malware Con Wireshark y Kali Linux.

Descuento del 80% en este curso con 18.932 estudiantes satisfechos.

Descuento del 80% en el curso aqui

Puedes encontrar todos mis cursos aquí:

Todos mis cursos